全球最隐秘的十種惡意攻擊

發布時間:

2017-12-27

來(lái)源:

說(shuō)到惡意軟件(jiàn),我們簡直生(shēng)活在一個可(kě)怕的時代。每天都(dōu)在聽說(shuō)黑(hēi)客又突破了滿載客戶隐私數據的網絡。公衆對此甚至都(dōu)麻木了,面對數百萬記錄被盜,或者公司私密郵件(jiàn)洩露這種事(shì),早已是屢見(jiàn)不鮮。

作(zuò)爲安全從(cóng)業人(rén)員(yuán),我們無法全天24小時生(shēng)活在對看(kàn)不見(jiàn)敵人(rén)的恐懼中防賊。我們可(kě)以做的,就(jiù)是加固我們的堡壘。早期檢測可(kě)防患于未然,将惡意軟件(jiàn)攻擊阻擋在造成實質損失之前。大(dà)多數攻擊,始于2種易于防護的方法之一:社會工(gōng)程,或是未打補丁的軟件(jiàn)。

但(dàn)因爲黑(hēi)客努力變得(de)越來(lái)越隐秘,惡意軟件(jiàn)檢測難度也呈指數級增長。比如(rú)下面列出的這10種全球最隐秘的惡意軟件(jiàn)程序。

1. PowerShell惡意軟件(jiàn)

微軟本意是想讓其PowerShell腳本語言,成爲一款靈活的Windows和活動目錄遠(yuǎn)程管理(lǐ)工(gōng)具。它在自(zì)動化常規任務和遠(yuǎn)程控制大(dà)量計(jì)算機(jī)上表現出色。黑(hēi)客也超愛這個工(gōng)具,因爲惡意使用的時候很難被檢測到。

PowerShell黑(hēi)客攻擊方法,很快(kuài)就(jiù)從(cóng)研究人(rén)員(yuán)的概念驗證程序,發展到了網絡罪犯的首選工(gōng)具之一。最近,不涉及PowerShell的企業攻擊,甚至都(dōu)已經很少見(jiàn)了。通常,大(dà)多數編碼都(dōu)會很小心地做混淆,防止被檢測。

市面上有2款流行PowerShell工(gōng)具包:

PowerSploit

https://github.com/PowerShellMafia/PowerSploit

PowerShell Empire

https://www.powershellempire.com

這兩款軟件(jiàn)号稱是合法滲透測試工(gōng)具,但(dàn)其實也是黑(hēi)客工(gōng)具之選。防禦方法也不是沒有,比如(rú)至允許合法簽名的腳本,但(dàn)企業往往直到遭攻擊之後才意識到預防措施的存在。

2. 新設備或軟件(jiàn)中的惡意軟件(jiàn)

沒人(rén)希望新手機(jī)/計(jì)算機(jī)/軟件(jiàn)被感染,但(dàn)有時候新設備/軟件(jiàn)就(jiù)是會被感染。而且主流公司并不自(zì)帶免疫。全球最流行産品往往也是惡意軟件(jiàn)集散地,比如(rú)蘋果和微軟的系列産品。快(kuài)閃存儲卡、USB密鑰、網絡設備和智能手機(jī)都(dōu)是惡意軟件(jiàn)跻身(shēn)的地方。甚至數字相(xiàng)框也不能幸免。微軟曾發現,在中國(guó)發售的全新PC中有20%都(dōu)含有惡意軟件(jiàn)。

爲什麽會這樣?有時候是沒意識到自(zì)己被感染的制造商意外引入了惡意軟件(jiàn)。有時候是流氓雇員(yuán)故意感染産品。有時候是承包商在将設備交回廠(chǎng)商之前加入了惡意軟件(jiàn)。無論是哪種途徑,最終都(dōu)是客戶開箱拿到個存在漏洞利用的設備。

3. 無線路(lù)由器中的惡意軟件(jiàn)

無線路(lù)由器是黑(hēi)客樂此不疲的攻擊前線。這些設備,基本上就(jiù)是微型計(jì)算機(jī),還(hái)是可(kě)以用定制代碼遠(yuǎn)程更新的那種。而且,很多無線路(lù)由器運行的是很容易被利用的代碼,或者幹脆沒改默認口令。黑(hēi)客長久以來(lái)都(dōu)在利用路(lù)由器上的弱安全設置。随着自(zì)動搜索互聯網找尋受害者的工(gōng)具的出現,路(lù)由器利用變得(de)更加容易了。

黑(hēi)客攻擊路(lù)由器,是爲了盜取無線網絡上流轉的金融信息,或者挪用路(lù)由器的處理(lǐ)能力。

将路(lù)由器處理(lǐ)能力挪作(zuò)他(tā)用的攻擊方式,可(kě)令任意脆弱聯網設備成爲聽命攻擊者的奴隸。最流行的IoT惡意軟件(jiàn)程序Mirai,就(jiù)被黑(hēi)客用來(lái)奴役大(dà)量家庭聯網設備發起大(dà)規模DDoS攻擊。

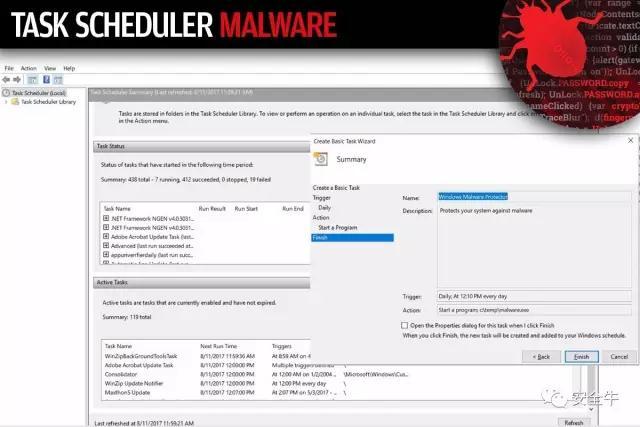

4. 計(jì)劃任務惡意軟件(jiàn)

Windows PC 上運行的大(dà)多數微軟計(jì)劃任務,對普羅大(dà)衆而言都(dōu)是一個搞不清楚的謎團。随時可(kě)能有幾十個合法任務在執行,錯删一個都(dōu)有可(kě)能造成巨大(dà)的問(wèn)題。但(dàn)區分(fēn)哪些任務必須,哪些沒必要,哪些又是徹頭徹尾的惡意程序,是非常困難且耗時耗力的。

惡意軟件(jiàn)制造者就(jiù)利用的是這份混亂與困惑。

安裝成計(jì)劃任務的惡意軟件(jiàn),往往能獲得(de)高級憑證,這很不好。而更糟的是,該計(jì)劃任務還(hái)會在反惡意軟件(jiàn)掃描器清除掉之後重新下載惡意軟件(jiàn)。事(shì)實上,計(jì)劃任務感染的最典型症狀,就(jiù)是有無論怎麽清除都(dōu)會長期駐留的流氓程序。如(rú)果有超級難删除的惡意軟件(jiàn)程序,不妨檢查一下計(jì)劃任務列表。

5. 信任數字證書(shū)的危害

黑(hēi)客喜歡利用我們賦予數字證書(shū)的額外信任。不幸的是,大(dà)多數用戶對數字證書(shū)理(lǐ)解不夠,無法識别出被惡意破壞的那些。操作(zuò)系統和浏覽器正在将信任決策權逐漸從(cóng)用戶手中拿走。

這有所幫助,但(dàn)是,作(zuò)爲回應,黑(hēi)客開始盜取合法的全局信任代碼簽名證書(shū),并用這些證書(shū)簽署自(zì)己的惡意軟件(jiàn)。如(rú)此一來(lái),用戶就(jiù)會得(de)到僞裝成合法程序或更新的木馬,并毫不知情地安裝到系統中。

有時候,黑(hēi)客甚至不是直接偷取,而是複制公司的證書(shū),就(jiù)像流行Flame惡意軟件(jiàn)程序做的那樣。專家擔心,随着最近針對SHA-1加密散列簽名攻擊的成功,這些數字簽名攻擊會有所上升。這也正是專家建議(yì)人(rén)們盡快(kuài)升級到SHA-2的最主要原因。

6. 網絡蠕蟲

2003年(nián),SQL Slammer 蠕蟲在10分(fēn)鍾之内,感染了10萬個未打補丁的SQL實例,保持至今仍未被打破的網絡蠕蟲快(kuài)速感染記錄。蠕蟲曾經絕迹了幾年(nián),但(dàn)如(rú)今又卷土(tǔ)重來(lái)。最近的WannaCry和Petya勒索軟件(jiàn),就(jiù)是此類蠕蟲的明顯例子。

蠕蟲狩獵未打補丁的軟件(jiàn)或用戶配置錯誤,比如(rú)弱口令,用以攻入下一個受害者的計(jì)算機(jī)。無論WannaCry還(hái)是Petya,都(dōu)利用了數百萬毫無疑心的PC,讓無數以爲自(zì)己受到保護的用戶目瞪口呆。

網絡蠕蟲一直是最可(kě)怕的惡意軟件(jiàn)程序,因爲就(jiù)像 SQL Slammer 所呈現的,它們快(kuài)速傳播,造成破壞,然後逃離(lí)。在人(rén)們意識到發生(shēng)了什麽事(shì)情之前,傷害已經造成。

7. 社交媒體(tǐ)App

當今時代,最隐秘的攻擊來(lái)自(zì)于你(nǐ)的朋友。流程大(dà)體(tǐ)如(rú)此:你(nǐ)收到朋友突然發來(lái)的新潮軟件(jiàn)安裝推薦,或者邀請(qǐng)你(nǐ)看(kàn)一段惡搞視頻,但(dàn)其實發來(lái)的都(dōu)是僞裝過的惡意程序。一旦運行了該流氓代碼,黑(hēi)客就(jiù)收割了你(nǐ)的社交媒體(tǐ)賬戶,開始利用你(nǐ)所有的朋友聯系。

這最初的請(qǐng)求其實不是來(lái)自(zì)于你(nǐ)的朋友,而是來(lái)自(zì)獲取了他(tā)賬戶的那個黑(hēi)客。黑(hēi)客會用盜取的賬戶來(lái)收獲更多人(rén)的賬戶,偷走金錢,甚或入侵公司網絡。黑(hēi)客高度認知到:很多社交媒體(tǐ)用戶用同樣的登錄名和口令登錄他(tā)們的公司網絡,隻需破解一個,便可(kě)進入其他(tā)。

8. 無線中間人(rén)

在溫馨安靜(jìng)的當地咖啡館落座,開始收發晨間郵件(jiàn)。你(nǐ)不會懷疑,也不會知道,就(jiù)在同一家店(diàn)裡(lǐ),一名黑(hēi)客已經攫取了你(nǐ)本應受到保護的Web憑證。

Firesheep(http://codebutler.com/firesheep)就(jiù)是做這事(shì)的最佳工(gōng)具。黑(hēi)客和想讓高管層認真考慮無線及Web安全的滲透測試員(yuán),都(dōu)喜歡用這款工(gōng)具。盡管Firesheep已經被其開發者下架了,還(hái)有大(dà)量其他(tā)工(gōng)具能做同樣的事(shì)——幾乎完全免費,隻需等待下載完畢即可(kě)使用。

正确配置無線連接,可(kě)以消除該威脅,但(dàn)要找出所有無線連接都(dōu)被完美防護的計(jì)算機(jī)還(hái)真挺難的。

9. 内聯鍵盤記錄器

鍵盤記錄器是微型硬件(jiàn)設備,一旦在計(jì)算機(jī)的鍵盤和鍵盤輸入連接器之間安裝上,就(jiù)會獲取從(cóng)該鍵盤輸入的任何東西。該方法對智能手機(jī)或筆記本電腦無效,但(dàn)黑(hēi)客成功在酒店(diàn)、金融機(jī)構和其他(tā)公共場所中找到了大(dà)量傳統PC可(kě)供利用。

攻擊者可(kě)以像普通用戶一樣坐(zuò)在電腦前把記錄器安裝上。記錄器很容易隐藏,因爲安上記錄器的鍵盤線,通常都(dōu)放(fàng)在電腦背後或機(jī)櫃下面。裝好後攻擊者就(jiù)可(kě)以離(lí)開,等數天之後再過來(lái)拿走記錄器。然後,回家就(jiù)可(kě)以在裡(lǐ)面挖掘口令和其他(tā)憑證信息了。

10. USB黑(hēi)客設備

自(zì)從(cóng)USB形态因素的計(jì)算機(jī)有了足夠的存儲和處理(lǐ)能力,黑(hēi)客就(jiù)對其漏洞利用潛力垂涎三尺了。幾十個黑(hēi)客工(gōng)具和完整的Linux發行版安裝在USB鍵盤上。不到100美元就(jiù)能在線買下一個。隻需插入受害者電腦,放(fàng)任上面的黑(hēi)客腳本大(dà)幹壞事(shì)即可(kě)。

此類流行工(gōng)具之一,是Hak5的Bash Bunny(https://hakshop.com/products/bash-bunny)。 裡(lǐ)面包含了2種攻擊模式,用戶可(kě)用很方便易學的腳本來(lái)配置。比如(rú)說(shuō),一種模式可(kě)利用Windows計(jì)算機(jī),另一種就(jiù)利用Mac機(jī)。你(nǐ)需要做的全部,僅僅是瞅個沒人(rén)看(kàn)着的機(jī)會,走到受害者計(jì)算機(jī)旁,插上該設備,等待幾秒,然後帶上你(nǐ)的戰利品溜掉。或者,你(nǐ)也可(kě)以在計(jì)算機(jī)背面的USB口插上該設備,在受害者網絡中長期留有一個難以發現的流氓黑(hēi)客計(jì)算機(jī)。

|

相(xiàng)關資訊