組織提高安全性應時刻更新補丁

發布時間:

2017-12-27

來(lái)源:

今年(nián)5月,全球性的WannaCry病毒攻擊感染了20多萬台工(gōng)作(zuò)站(zhàn)。一個月後,在組織進行恢複的基礎上,人(rén)們又看(kàn)到另外一個勒索攻擊,影(yǐng)響了全球65個國(guó)家的企業運營。

那麽人(rén)們對這些攻擊有哪些了解?

•無論組織實施什麽類型的控制,都(dōu)會發生(shēng)感染或遭到攻擊,因爲不存在零風(fēng)險

•安全研究社區合作(zuò)确定妥協指标(IOC),并提供緩解措施

•具有事(shì)件(jiàn)響應計(jì)劃的組織在降低風(fēng)險方面更有效

•具有修補策略和流程的企業可(kě)以得(de)到更好的保護

有效的修補

在遭到攻擊前兩個月,微軟公司發布了針對WannaCry漏洞的補丁。但(dàn)是,由于許多系統沒有及時更新補丁,遭遇到了WannaCry的攻擊。

即使如(rú)此,6月27日(rì)的攻擊在WannaCry肆虐之後的一個月内使用SMB協議(yì)進行橫向擴張,大(dà)多數系統應該已經被修補。但(dàn)這次攻擊又獲得(de)成功,難道一些組織漠視這一威脅嗎(ma)?修補時缺乏緊迫性嗎(ma)?還(hái)是問(wèn)題歸結爲大(dà)量的補丁?

太多的安全補丁

随着人(rén)們部署更多的軟件(jiàn)和更多的設備來(lái)提高生(shēng)産率和改善業務成果,也創造了新的漏洞。保持安全的任務是艱巨的,需要不斷更新安全系統,并對運行不同操作(zuò)系統和軟件(jiàn)版本的最終用戶設備進行修補。除了補丁和版本管理(lǐ)之外,還(hái)有變更控制,中斷窗(chuāng)口,文檔處理(lǐ),補丁後支持等。而且隻會變得(de)越來(lái)越糟糕。

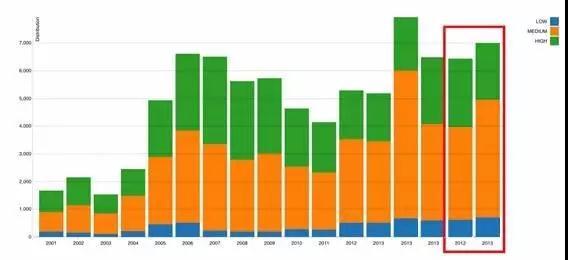

下圖說(shuō)明了随着時間的推移,漏洞的嚴重程度,可(kě)以得(de)知到2017年(nián)的中期,披露漏洞的數量已經接近2016年(nián)的整體(tǐ)補丁數量。

組織面臨的挑戰是需要處理(lǐ)的補丁數量絕對保持最新狀态(其數量不斷增加)。從(cóng)技術(shù)上講,系統在漏洞補丁方面總是落後一步。

企業必須意識到安全漏洞

鑒于近期的大(dà)規模攻擊,組織應重新考慮其補丁策略,作(zuò)爲其基本安全形勢的一部分(fēn)。差距在哪裡(lǐ)?唯一的指導方法就(jiù)是通過全球的知名度。例如(rú),了解易受攻擊的客戶端或識别僵屍網絡流量,這爲病毒何處開始并集中提供了關鍵的見(jiàn)解。

組織的安全平台的訪問(wèn)日(rì)志是一個金礦,提供數據和内容,包括人(rén)員(yuán),地點,時間,以及流量如(rú)何通過網絡等信息。以下的屏幕截圖是一個顯示僵屍網絡回調嘗試的示例日(rì)志。有了這些信息,組織可(kě)以看(kàn)到應該在哪裡(lǐ)集中注意力,并進行安全投資。

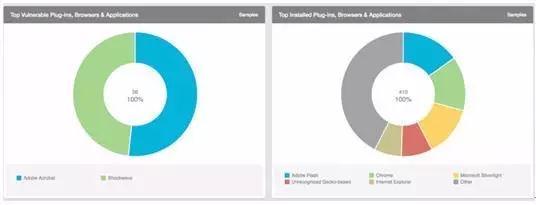

在以下示例中,組織可(kě)以識别潛在的易受攻擊的浏覽器或插件(jiàn)。确保其更新策略包括惡意軟件(jiàn)的這些潛在入口點非常重要。

這些隻是可(kě)以輕松關閉的潛在漏洞的兩個例子,可(kě)以很容易地通過對組織内使用的軟件(jiàn)和版本的适當洞察來(lái)輕松地實現。組織應着重解決以最高已知風(fēng)險爲起點的漏洞。

但(dàn)修補漏洞仍然是一個繁重的工(gōng)作(zuò),大(dà)部分(fēn)是手工(gōng)操作(zuò)的任務,很難管理(lǐ)。一個更好的替代方案是采用雲交付的安全即服務解決方案,可(kě)自(zì)動更新和修補程序。随着黑(hēi)客在設計(jì)下一個漏洞時變得(de)越來(lái)越具有創造性,它應該采取一種前瞻性的策略來(lái)減少管理(lǐ)開銷,提高可(kě)見(jiàn)性,并始終保持提供最新的保護。

上一頁

上一頁

|

相(xiàng)關資訊